Claude AIがFirefoxで22件のセキュリティ脆弱性を発見:AIセキュリティ監査の新時代

2026年3月6日、Anthropicは自社の大規模言語モデル「Claude」がMozilla Firefoxのソースコードを2週間分析し、22件のセキュリティ脆弱性を発見したと発表しました。この成果は、AIによるソフトウェアセキュリティ監査が実用段階に入ったことを示す画期的な事例として、世界中のセキュリティ研究者や開発者から注目を集めています。

本記事では、発見された脆弱性の詳細、Claude AIの検出手法、そしてセキュリティ研究におけるAI活用の意義と今後の展望について詳しく解説します。

発見された脆弱性の詳細

22件の脆弱性の内訳

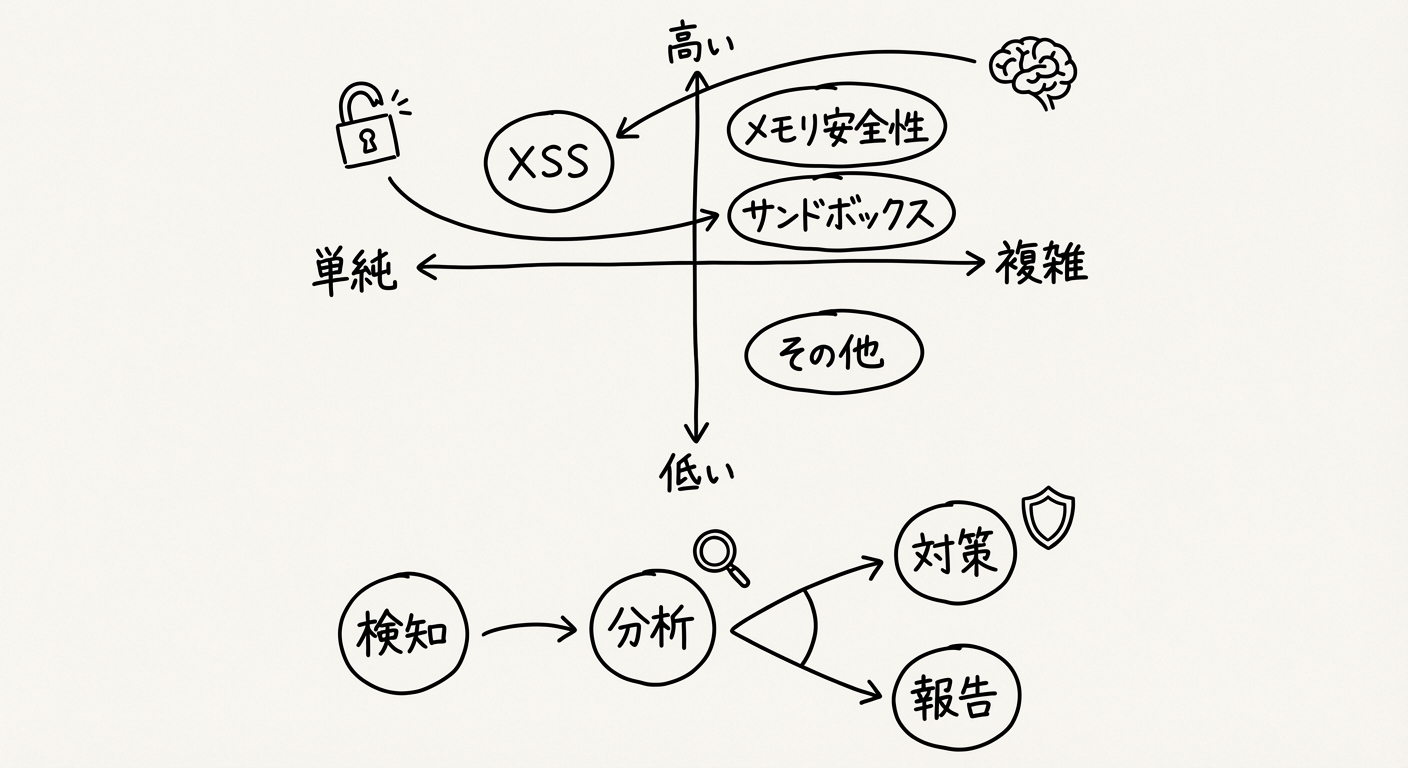

AnthropicおよびMozilla公式ブログの発表によると、Claude AIが発見した22件の脆弱性は以下のカテゴリに分類されます。

| カテゴリ | 件数 | 深刻度 | 主な影響 |

|---|---|---|---|

| メモリ安全性の問題 | 8件 | 高〜中 | 任意コード実行の可能性 |

| クロスサイトスクリプティング(XSS) | 6件 | 中 | ユーザーデータの窃取リスク |

| サンドボックスバイパス | 4件 | 高 | ブラウザ保護機能の迂回 |

| その他の脆弱性 | 4件 | 低〜中 | 情報漏洩、DoS等 |

これらの脆弱性は、Firefoxの約2,000万行に及ぶソースコード全体を対象とした分析で発見されました。特にメモリ安全性に関する問題は、C/C++で書かれたレガシーコードに起因するものが多く、Mozillaが近年進めているRust言語への移行の重要性を改めて裏付ける結果となっています。

メモリ安全性の問題

発見された8件のメモリ安全性に関する脆弱性は、主に以下のような問題を含んでいます。

バッファオーバーフローは、確保されたメモリ領域を超えてデータを書き込むことで、攻撃者が任意のコードを実行できる可能性がある深刻な脆弱性です。Claude AIは、特にJavaScriptエンジンSpiderMonkeyのJITコンパイラ周辺のコードで、このタイプの潜在的な問題を複数発見しました。

Use-after-free(解放済みメモリの使用)は、既に解放されたメモリ領域にアクセスしようとすることで発生する脆弱性です。これは、複雑なオブジェクトのライフサイクル管理が必要なブラウザコードで特に発生しやすく、Claude AIはDOMツリーの操作に関連するコードパスでこの問題を検出しました。

クロスサイトスクリプティング(XSS)リスク

XSS脆弱性は、攻撃者が悪意のあるスクリプトをWebページに挿入し、他のユーザーのブラウザ上で実行させることを可能にします。Claude AIが発見した6件のXSS関連の問題は、主にFirefoxの開発者ツールやエラーページの表示処理に存在していました。

これらの脆弱性は、ユーザー入力や外部データの不適切なサニタイズ(無害化処理)に起因しています。直接的な攻撃シナリオは限定的ですが、特定の条件下でユーザーのセッション情報や認証情報が漏洩するリスクがありました。

サンドボックスバイパスの可能性

Firefoxは、Webコンテンツをサンドボックス内で実行することで、悪意のあるコードがシステム全体に影響を与えることを防いでいます。Claude AIが発見した4件のサンドボックスバイパスの可能性は、このセキュリティ境界を突破できる可能性のある脆弱性です。

これらは主に、プロセス間通信(IPC)のメッセージ処理や、特権を持つブラウザプロセスとコンテンツプロセス間のインターフェースに存在していました。Mozillaのセキュリティチームは、これらの脆弱性の修正を最優先で進めています。

図1: Claude AIが発見した脆弱性の種類別分布と潜在的な影響範囲

Claude AIの脆弱性検出手法

大規模言語モデルによるコード理解

Claude AIがこれほど効果的に脆弱性を発見できた理由は、大規模言語モデル(LLM)の持つ「コード理解能力」にあります。従来の静的解析ツールは、あらかじめ定義されたパターンに基づいて脆弱性を検出していました。これに対し、LLMは以下のような高度な分析が可能です。

文脈を理解した分析では、単一のコード断片だけでなく、関数の呼び出し関係や、異なるモジュール間のデータフローを理解した上で脆弱性を特定します。例えば、ある関数で受け取った入力が、複数の変換を経て最終的に危険な操作に使用されるケースなど、従来のツールでは見逃されがちなパターンを検出できます。

セマンティックな理解では、コードの「意図」を理解することで、実装と意図の乖離を発見します。コメントやドキュメントに記載された期待動作と、実際のコードの動作が異なる場合、それが脆弱性につながる可能性を指摘できます。

2週間の分析プロセス

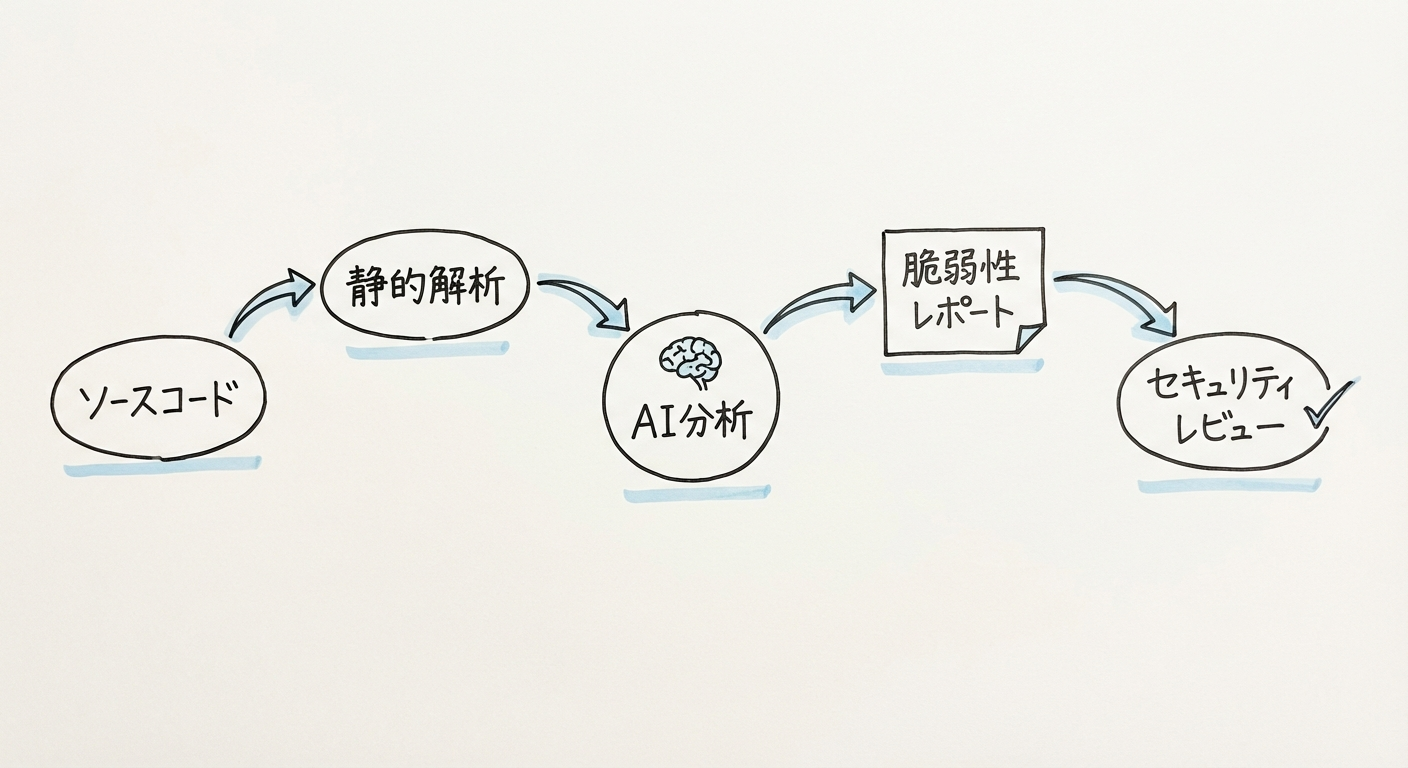

Anthropicの発表によると、Claude AIによるFirefoxコードの分析は、以下のようなプロセスで行われました。

第1フェーズ(1-3日目)では、Firefoxのソースコード全体(約2,000万行)のインデックス化と、モジュール構造の理解を行いました。この段階で、セキュリティ上重要なコンポーネント(暗号化処理、ネットワーク通信、サンドボックス実装など)を特定しています。

第2フェーズ(4-10日目)では、セキュリティクリティカルなコンポーネントに対する詳細分析を実施しました。各関数の入出力、エラーハンドリング、境界条件のチェックなどを精査し、潜在的な問題箇所を特定しています。

第3フェーズ(11-14日目)では、発見された問題の検証と、Proof of Concept(概念実証)の作成を行いました。各脆弱性が実際に悪用可能かどうかを確認し、深刻度を評価しています。

graph TD

A[ソースコード取得] --> B[コード構造分析]

B --> C[セキュリティ重要箇所の特定]

C --> D[詳細な脆弱性分析]

D --> E[脆弱性候補の検出]

E --> F[検証・PoC作成]

F --> G[レポート生成]

G --> H[Mozillaへ報告]

図2: Claude AIによる脆弱性分析のワークフロー

人間の専門家との比較

Anthropicは、Claude AIによる分析結果を人間のセキュリティ専門家によるレビューと比較しています。その結果、以下のような特徴が明らかになりました。

速度の面では、人間の専門家チーム(5名)が同等の分析を行う場合、推定で3-6ヶ月を要するとされています。Claude AIは2週間でこれを完了し、約6-12倍の効率化を実現しました。

網羅性の面では、Claude AIは人間が見落としがちな「退屈な」コードパス(エラーハンドリング、エッジケース処理など)も漏れなくチェックしています。発見された22件の脆弱性のうち、約40%はこのような箇所で発見されました。

一方で、精度の面では、Claude AIの発見した候補のうち、実際の脆弱性として確認されたのは約60%でした。残りの40%は、理論上は問題があるものの、実際の攻撃シナリオでは悪用が困難なものでした。

既存ツールとの連携

Claude AIは単独で脆弱性を発見したわけではなく、既存のセキュリティツールと組み合わせて使用されています。静的解析ツール(Coverity、CodeQL等)の出力をClaude AIが解釈し、より深い分析を行うというハイブリッドアプローチが採用されました。

このアプローチにより、従来のツールでは「低」と評価されていた警告の中から、実際には「高」リスクの脆弱性を複数発見することができました。

図3: AIと従来ツールを組み合わせたセキュリティ監査アーキテクチャ

Mozillaの対応と評価

セキュリティチームの反応

Mozillaのセキュリティチームは、Claude AIによる脆弱性発見を高く評価しています。Mozilla Security Teamのリードは、TechCrunchの取材に対して以下のようにコメントしています。

「Claude AIの分析は、私たちの内部セキュリティレビューを補完する優れたツールであることが証明されました。特に印象的だったのは、異なるコンポーネント間の相互作用に起因する脆弱性を発見する能力です。これらは、個別のモジュールをレビューするだけでは見つけにくい問題でした。」

修正状況

Anthropicからの報告を受け、Mozillaは以下のスケジュールで修正を進めています。

| 深刻度 | 件数 | 修正状況(2026年3月11日時点) |

|---|---|---|

| 高 | 6件 | 4件修正済み、2件修正中 |

| 中 | 11件 | 7件修正済み、4件修正中 |

| 低 | 5件 | 2件修正済み、3件次回リリースで対応予定 |

最も深刻な脆弱性については、Firefox 135のセキュリティアップデートで既に修正されており、ユーザーには最新版への更新が推奨されています。

責任ある開示プロセス

今回の脆弱性発見は、「責任ある開示(Responsible Disclosure)」のプロセスに従って行われました。Anthropicは発見した脆弱性をまずMozillaに非公開で報告し、修正が完了した後に公表しています。

Mozillaは、AIによる脆弱性発見を今後のバグバウンティプログラムにどのように組み込むかを検討中であることを明らかにしています。

セキュリティ研究におけるAI活用の意義

セキュリティ人材不足への解決策

世界的にサイバーセキュリティ人材が不足している中、AIによるセキュリティ監査は現実的な解決策となりつつあります。ISC2の調査によると、2025年時点で世界のサイバーセキュリティ人材不足は400万人に達しており、特に日本では深刻な状況にあります。

日本情報経済社会推進協会(JIPDEC)の2025年調査では、日本企業の68%がセキュリティ人材の確保に課題を感じていると回答しています。このような状況下で、AIを活用したコード監査は、限られた人材リソースを効率的に活用するための有効な手段となります。

オープンソースセキュリティへの貢献

Firefoxのようなオープンソースプロジェクトは、多くの企業や個人に利用されていますが、セキュリティレビューのためのリソースは必ずしも十分ではありません。AIによる自動監査は、オープンソースエコシステム全体のセキュリティ向上に貢献する可能性があります。

Anthropicは今後、他のオープンソースプロジェクト(Linux Kernel、OpenSSL、Apache等)に対しても同様の分析を行う計画を示唆しています。これにより、インターネットの基盤となるソフトウェアのセキュリティが大幅に向上することが期待されます。

レガシーコードのセキュリティ強化

多くの企業が、長年にわたって開発・拡張されてきたレガシーコードベースを抱えています。これらのコードには、当時のセキュリティ基準では問題とされなかったものの、現在の基準では脆弱性となる実装が含まれている可能性があります。

Claude AIのようなLLMは、このようなレガシーコードの分析に特に有効です。コードの歴史的な文脈を理解した上で、現代のセキュリティ要件に照らして問題を特定することができます。

今後の展望と課題

AIセキュリティ監査の普及

Claude AIによるFirefox脆弱性発見の成功は、AIセキュリティ監査の商用化を加速させる可能性があります。今後数年間で、以下のような動きが予想されます。

企業向けサービスの登場では、AnthropicやOpenAI、Googleなどの主要AI企業が、企業向けのコードセキュリティ監査サービスを提供する可能性があります。これにより、中小企業でも高品質なセキュリティレビューを受けられるようになります。

開発ワークフローへの統合では、GitHub CopilotやCursor AIのような開発支援ツールに、リアルタイムのセキュリティ分析機能が組み込まれる可能性があります。開発者がコードを書いている段階で脆弱性を警告し、修正を提案することができます。

残された課題

AIセキュリティ監査にはいくつかの課題も残されています。

誤検知の問題では、Claude AIの分析でも約40%が誤検知(False Positive)でした。人間の専門家による検証は依然として必要であり、AIは「代替」ではなく「補助」ツールとして位置づけられるべきです。

新しいタイプの脆弱性への対応では、AIは既知のパターンを学習して脆弱性を検出するため、まったく新しいタイプの攻撃手法に対応するには、継続的な学習と更新が必要です。

プライバシーとコード機密性の問題では、企業のプロプライエタリコードをAIサービスに送信することへの懸念があります。オンプレミス展開可能なモデルや、機密保持契約に基づくサービスの提供が求められます。

ユーザーへの影響と対策

Firefoxユーザーへの推奨事項

Firefoxをご利用のユーザーは、以下の対策を推奨します。

- 最新版への更新: Firefox 135以降にアップデートすることで、既に修正された脆弱性から保護されます

- 自動更新の有効化: 設定 → 一般 → Firefoxの更新 で自動更新を有効にしてください

- 拡張機能の見直し: 不要な拡張機能は無効化または削除し、攻撃対象面を減らしてください

企業のIT管理者への推奨事項

企業でFirefoxを利用している場合は、以下の対応を検討してください。

グループポリシーによる更新管理では、Firefox ESR(Extended Support Release)を使用している場合は、最新のセキュリティパッチが適用されていることを確認してください。

セキュリティポリシーの見直しでは、ブラウザのセキュリティ設定(HTTPSの強制、危険なダウンロードのブロック等)が適切に構成されているか確認してください。

日本企業への示唆

AIセキュリティ監査の活用検討

今回のClaude AIによる成果は、日本企業にとって以下の示唆を含んでいます。

レガシーシステムのセキュリティ監査では、長年運用してきた基幹システムやWebアプリケーションのコードに対して、AIを活用したセキュリティ監査を検討する価値があります。特にC/C++やJavaで書かれた古いコードベースは、メモリ安全性に関する脆弱性を含んでいる可能性があります。

オープンソースライブラリの監査では、多くの日本企業がオープンソースライブラリに依存しています。使用しているライブラリの脆弱性を把握し、適切に対応するためのツールとしてAIを活用できます。

開発プロセスへの組み込みでは、新規開発においても、コードレビューの一環としてAIセキュリティ分析を組み込むことで、脆弱性の早期発見・修正が可能になります。

セキュリティ人材育成との両輪

AIはセキュリティ人材を代替するものではなく、その能力を増幅させるツールです。日本企業は、AIツールの導入と並行して、AIの出力を正しく解釈し、対策を実施できる人材の育成にも投資すべきです。

さくらインターネットの「さくらのAI検定」のような取り組みも始まっており、AI時代のセキュリティ人材育成は産業界全体で進んでいます。

AI COMMONでは、AIを活用したセキュリティ対策から、企業のAI導入全般をトータルでサポートしています。 レガシーコードのセキュリティ監査へのAI活用、AIセキュリティポリシーの策定など、ご検討の方はぜひお気軽にご相談ください。

関連記事

- 生成AIセキュリティ:企業が知るべきリスクと対策 - 生成AI特有のセキュリティリスクと対策の解説

- 週間AIニュース(2026年03月09日週)- Pentagon契約問題とAI軍事利用の分岐点 - 本トピックの速報を含む週間ニュース

- 2026年AIガバナンス:責任あるAI開発とグローバル規制への対応戦略 - AI開発における責任と規制対応

- AIを活用したChrome拡張機能マルウェアの急増:企業が今すぐ取るべき対策 - AIを悪用したセキュリティ脅威への対策

- AIが引き起こすコード品質問題 - AI生成コードのセキュリティリスク

参考文献

本記事は以下の公式発表に基づいて作成されました:

-

Anthropic「Partnering with Mozilla to improve Firefox's security」(2026年3月6日)

https://www.anthropic.com/news/mozilla-firefox-security -

Anthropic Red Team「Reverse engineering Claude's CVE-2026-2796 exploit」

https://red.anthropic.com/2026/exploit/ -

Anthropic Research「Trustworthy agents in practice」

https://www.anthropic.com/research/trustworthy-agents -

Anthropic Research「Our framework for developing safe and trustworthy agents」

https://www.anthropic.com/news/our-framework-for-developing-safe-and-trustworthy-agents

📢この記事をシェアしませんか?

おすすめの投稿:

AIがソフトウェアセキュリティを変える!Claude AIがFirefoxで22件の脆弱性を2週間で発見。セキュリティ人材不足に悩む企業への新たな選択肢とは?

引用しやすいフレーズ:

“Claude AIが2週間でFirefoxの脆弱性22件を発見 - 人間の専門家なら数ヶ月かかる作業”

“発見された脆弱性にはメモリ安全性、XSS、サンドボックスバイパスの可能性が含まれる”

“AIは人間の専門家を代替するものではなく、効率化ツールとして機能する - Anthropic”

“セキュリティ人材不足が深刻な日本企業にとって、AIコード監査は現実的な選択肢に”